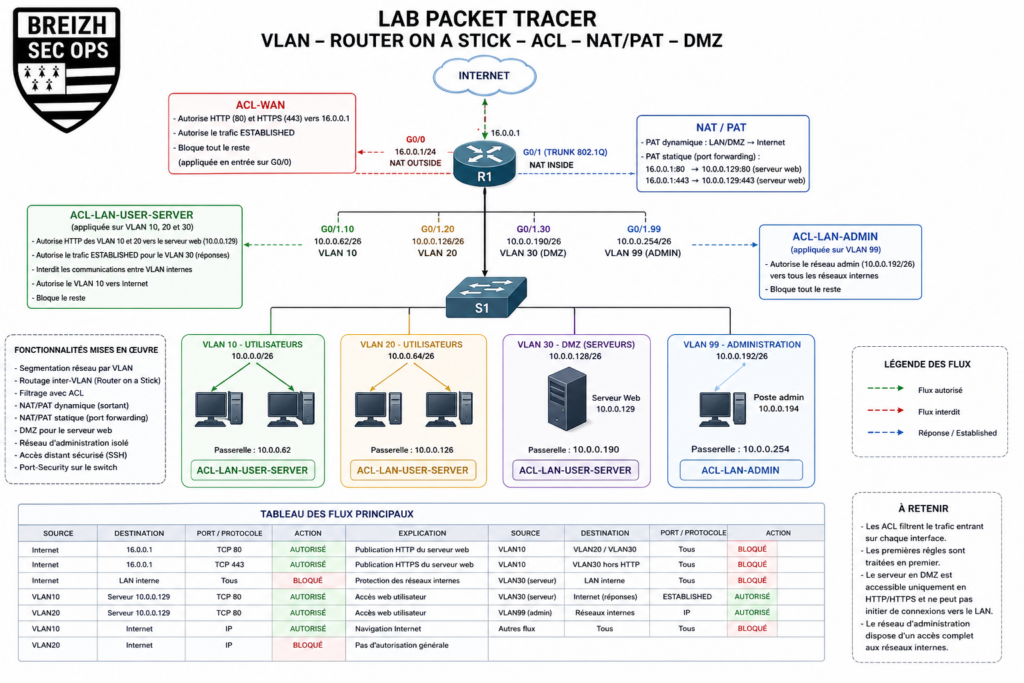

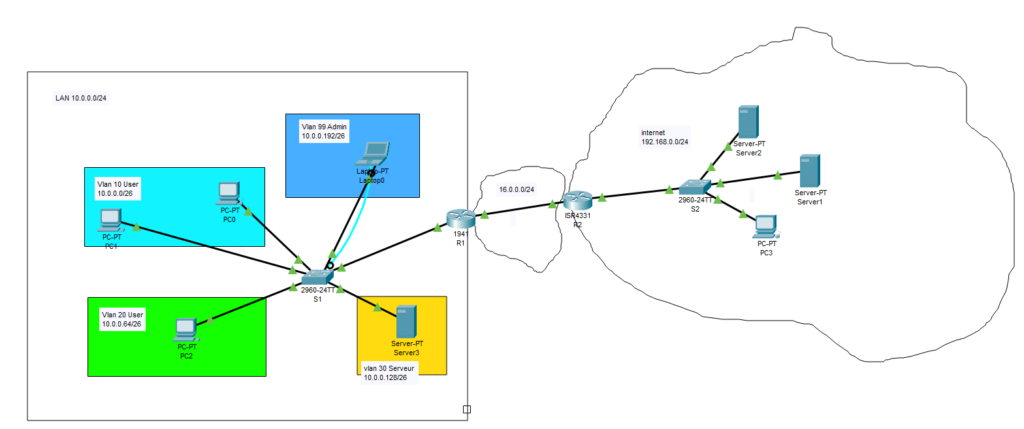

Je vous propose ici le lab packet tracer que j’ai réalisé pour péparer l’épreuve E6 du BTS Ciel. Je vous joins deux fichiers pkt, un vierge et l’autre entièrement paramétré.

>> https://eryann.fr/wp-content/uploads/2026/05/pkt_bts_E6.zip

/

Le mot de passe utilisé est pwd

Le login pour ssh est admin et pwd en mot de passe

Réseaux :

| VLAN | Réseau | Plage utilisable | Broadcast |

|---|---|---|---|

| VLAN 10 | 10.0.0.0/26 | 10.0.0.1 → 10.0.0.62 | 10.0.0.63 |

| VLAN 20 | 10.0.0.64/26 | 10.0.0.65 → 10.0.0.126 | 10.0.0.127 |

| VLAN 30 (DMZ) | 10.0.0.128/26 | 10.0.0.129 → 10.0.0.190 | 10.0.0.191 |

| VLAN 99 (Admin) | 10.0.0.192/26 | 10.0.0.193 → 10.0.0.254 | 10.0.0.255 |

| WAN | 16.0.0.0/24 | 16.0.0.1 → 16.0.0.254 | 16.0.0.255 |

| INTERNET | 192.168.0.0/24 | 192.168.0.1 → 192.168.0.254 | 192.168.0.255 |

Plan d’adressage :

| Zone | VLAN | Équipement | Interface | Adresse IP | Masque | Passerelle |

|---|---|---|---|---|---|---|

| WAN | – | R1 | G0/0 | 16.0.0.1 | 255.255.255.0 | – |

| WAN | – | R2 | G0/0/1 | 16.0.0.2 | 255.255.255.0 | – |

| LAN1 | VLAN 10 | R1 | G0/1.10 | 10.0.0.62 | 255.255.255.192 | – |

| LAN1 | VLAN 10 | PC user | – | 10.0.0.x | 255.255.255.192 | 10.0.0.62 |

| LAN2 | VLAN 20 | R1 | G0/1.20 | 10.0.0.126 | 255.255.255.192 | – |

| LAN2 | VLAN 20 | PC user | – | 10.0.0.x | 255.255.255.192 | 10.0.0.126 |

| DMZ | VLAN 30 | R1 | G0/1.30 | 10.0.0.190 | 255.255.255.192 | – |

| DMZ | VLAN 30 | Serveur web | – | 10.0.0.129 | 255.255.255.192 | 10.0.0.190 |

| ADMIN | VLAN 99 | R1 | G0/1.99 | 10.0.0.254 | 255.255.255.192 | – |

| ADMIN | VLAN 99 | Switch S1 | VLAN99 | 10.0.0.194 | 255.255.255.192 | 10.0.0.254 |

| ADMIN | VLAN 99 | Poste admin | – | 10.0.0.x | 255.255.255.192 | 10.0.0.254 |

| INTERNET | – | R2 | G0/0/0 | 192.168.0.1 | 255.255.255.0 | – |

| INTERNET | – | PC externe | – | 192.168.0.4 | 255.255.255.0 | 192.168.0.1 |

Dessous les fichiers de config extrait de Cisco packet tracer un petit peu remastorisé pour les rendre plus compact

! ################################

! # Switch S1

! ################################

!

service password-encryption

hostname S1

enable secret 5 $1$mERr$hC1uXYrHXKKdh8/JQHjjK/

!

!

!

ip ssh version 2

ip ssh time-out 60

no ip domain-lookup

ip domain-name eryann.lan

!

username admin secret 5 $1$mERr$hC1uXYrHXKKdh8/JQHjjK/

!

crypto ke generate rsa

line vty 0 15

exec-timeout 5 0

login local

transport input ssh

!

spanning-tree mode pvst

spanning-tree extend system-id

!

interface FastEthernet0/1

switchport access vlan 10

switchport mode access

switchport port-security

switchport port-security mac-address sticky

switchport port-security violation restrict

switchport port-security mac-address sticky 0000.0C62.961A

!

interface FastEthernet0/2

switchport access vlan 10

switchport mode access

switchport port-security

switchport port-security mac-address sticky

switchport port-security violation restrict

switchport port-security mac-address sticky 0003.E447.17DC

!

interface FastEthernet0/3

switchport access vlan 20

switchport mode access

switchport port-security

switchport port-security mac-address sticky

switchport port-security violation restrict

switchport port-security mac-address sticky 0002.4AA1.2EDB

!

interface FastEthernet0/4

switchport access vlan 30

switchport mode access

switchport port-security

switchport port-security mac-address sticky

switchport port-security violation restrict

!

interface FastEthernet0/5

switchport access vlan 99

switchport mode access

switchport port-security

switchport port-security mac-address sticky

switchport port-security violation restrict

switchport port-security mac-address sticky 000A.4160.1000

!

interface range FastEthernet0/6-24

switchport port-security mac-address sticky

switchport port-security violation restrict

shutdown

!

interface FastEthernet0/24

switchport port-security mac-address sticky

switchport port-security violation restrict

shutdown

!

interface GigabitEthernet0/1

switchport trunk allowed vlan 10,20,30,99

switchport mode trunk

!

interface GigabitEthernet0/2

shutdown

!

interface Vlan1

no ip address

shutdown

!

interface Vlan99

ip address 10.0.0.194 255.255.255.192

!

ip default-gateway 10.0.0.254

!

!

!

end

! ################################

! # Routeur R2

! ################################

!

version 15.1

no service timestamps log datetime msec

no service timestamps debug datetime msec

service password-encryption

!

hostname R1

!

enable secret 5 $1$mERr$hC1uXYrHXKKdh8/JQHjjK/

!

username admin privilege 15 secret 5 $1$mERr$hC1uXYrHXKKdh8/JQHjjK/

!

crypto ke generate rsa

!

ip ssh version 2

ip ssh time-out 60

no ip domain-lookup

ip domain-name eryann.lan

!

!

line vty 0 15

exec-timeout 5 0

login local

transport input ssh

!

spanning-tree mode pvst

!

!

interface GigabitEthernet0/0

ip address 16.0.0.1 255.255.255.0

ip access-group ACL-WAN in

ip nat outside

duplex auto

speed auto

!

interface GigabitEthernet0/1

no ip address

ip nat inside

duplex auto

speed auto

!

interface GigabitEthernet0/1.10

encapsulation dot1Q 10

ip address 10.0.0.62 255.255.255.192

ip access-group ACL-LAN-USER-SERVER in

ip nat inside

!

interface GigabitEthernet0/1.20

encapsulation dot1Q 20

ip address 10.0.0.126 255.255.255.192

ip access-group ACL-LAN-USER-SERVER in

ip nat inside

!

interface GigabitEthernet0/1.30

encapsulation dot1Q 30

ip address 10.0.0.190 255.255.255.192

ip access-group ACL-LAN-USER-SERVER in

ip nat inside

!

interface GigabitEthernet0/1.40

no ip address

shutdown

!

interface GigabitEthernet0/1.99

encapsulation dot1Q 99

ip address 10.0.0.254 255.255.255.192

ip access-group ACL-LAN-ADMIN in

ip nat inside

!

interface Vlan1

no ip address

shutdown

!

ip nat inside source static tcp 10.0.0.129 80 16.0.0.1 80

ip nat inside source static tcp 10.0.0.129 443 16.0.0.1 443

ip classless

ip route 0.0.0.0 0.0.0.0 16.0.0.2

!

ip flow-export version 9

!

!

ip access-list extended ACL-WAN

permit tcp any host 16.0.0.1 eq www

permit tcp any host 16.0.0.1 eq 443

permit tcp 10.0.0.128 0.0.0.63 any established

permit tcp any 10.0.0.0 0.0.0.255 established

deny ip 10.0.0.0 0.0.0.255 10.0.0.0 0.0.0.255

deny ip any any

ip access-list extended ACL-LAN-ADMIN

permit ip 10.0.0.192 0.0.0.63 10.0.0.0 0.0.0.255

deny ip any any

ip access-list extended ACL-LAN-USER-SERVER

permit tcp 10.0.0.0 0.0.0.63 host 10.0.0.129 eq www

permit tcp 10.0.0.64 0.0.0.63 host 10.0.0.129 eq www

permit tcp 10.0.0.128 0.0.0.63 any established

deny ip 10.0.0.0 0.0.0.255 10.0.0.0 0.0.0.255

permit ip 10.0.0.0 0.0.0.63 any

deny ip any any

!

!

!

end

Pour le routeur R2, configuration minimale :

- les ip pour les interfaces actives

- la route par défaut

! ################################

! # Routeur R2

! ################################

!

version 16.6.4

no service timestamps log datetime msec

no service timestamps debug datetime msec

no service password-encryption

!

hostname R2

!

!

ip cef

no ipv6 cef

!

!

spanning-tree mode pvst

!

!

interface GigabitEthernet0/0/0

ip address 192.168.0.1 255.255.255.0

duplex auto

speed auto

!

interface GigabitEthernet0/0/1

ip address 16.0.0.2 255.255.255.0

duplex auto

speed auto

!

interface GigabitEthernet0/0/2

no ip address

duplex auto

speed auto

!

interface Vlan1

no ip address

!

ip classless

ip route 0.0.0.0 0.0.0.0 16.0.0.1

!

ip flow-export version 9

!

!

!

line con 0

!

line aux 0

!

line vty 0 4

login

!

!

end

Nota, S2 n’est pas configuré et sert de switch simple.

En test :

- PC1 lit la page web de Server 2 – 192.168.0.2

- PC2 n’arrive pas à lire page web de Server 2 car il n’a pas accès à internet

- PC3 lit la page web de Server 3 – en tapant l’adresse IP du routeur 1 16.0.0.1

- PC1 et PC2 lisent la page web de Server 3 – 10.0.0.129

>> si vous voulez vous amuser, vous pouvez modifier les ACL pour que le laptop0 admin puisse faire des ping sur le réseau interne.

Explication du fonctionnement du lab

Architecture générale

Ce lab met en œuvre une architecture classique composée de :

- un switch L2 (S1) pour la segmentation réseau

- un routeur R1 pour le routage inter-VLAN, NAT/PAT et filtrage

- un routeur R2 simulant Internet

- un serveur web placé en DMZL’objectif est de reproduire une infrastructure réaliste avec séparation des usages et exposition contrôlée d’un service.

Segmentation réseau (VLAN)

Le switch S1 segmente le réseau en plusieurs VLAN :

VLAN 10 : utilisateurs

VLAN 20 : utilisateurs

VLAN 30 : serveurs (DMZ)

VLAN 99 : administrationChaque port est affecté à un VLAN via :

switchport access vlan XLe lien entre S1 et R1 est un trunk :

switchport mode trunkCela permet de transporter plusieurs VLAN sur un seul lien physique.

Routage inter-VLAN (router-on-a-stick)

Le routage est réalisé sur R1 avec des sous-interfaces :

interface g0/1.10

encapsulation dot1Q 10

ip address 10.0.0.62 255.255.255.192Chaque VLAN possède :

- une sous-interface dédiée

- une adresse IP servant de passerelle

Exemple :

VLAN 10 → gateway : 10.0.0.62

VLAN 20 → gateway : 10.0.0.126

VLAN 30 → gateway : 10.0.0.190

VLAN 99 → gateway : 10.0.0.254NAT / PAT

Deux mécanismes sont utilisés :

PAT dynamique (sortant)

Permet aux réseaux internes d’accéder à Internet en utilisant l’adresse WAN du routeur.

LAN/DMZ → InternetPAT statique (port forwarding)

Permet de publier le serveur web interne :

ip nat inside source static tcp 10.0.0.129 80 16.0.0.1 80

ip nat inside source static tcp 10.0.0.129 443 16.0.0.1 443Cela signifie :

16.0.0.1:80 → 10.0.0.129:80

16.0.0.1:443 → 10.0.0.129:443Le serveur DMZ est donc accessible depuis Internet.

Filtrage avec ACL

ACL côté WAN

ip access-list extended ACL-WAN

permit tcp any host 16.0.0.1 eq www

permit tcp any host 16.0.0.1 eq 443

deny ip any anyRôle :

- autoriser uniquement HTTP/HTTPS depuis Internet

- bloquer tout le reste

ACL côté LAN

Objectif :

- limiter les communications internes

- contrôler l’accès au serveur

Exemple :

permit tcp 10.0.0.0 0.0.0.63 host 10.0.0.129 eq wwwAutorise les utilisateurs à accéder au serveur web.

DMZ (zone démilitarisée)

Le serveur web est placé dans le VLAN 30 :

10.0.0.128/26Objectifs :

- isoler les serveurs du réseau utilisateur

- limiter l’impact en cas de compromission

- contrôler précisément les flux entrants et sortants

Route par défaut

R1 envoie le trafic vers R2 (Internet simulé) :

ip route 0.0.0.0 0.0.0.0 16.0.0.2R2 renvoie vers R1 :

ip route 0.0.0.0 0.0.0.0 16.0.0.1Sécurisation du switch

Le switch utilise :

switchport port-security

switchport port-security mac-address stickyObjectif :

- limiter le nombre de machines par port

- empêcher les attaques de type spoofing MAC

Important :

- cette configuration ne doit pas être appliquée sur un trunk

Accès distant sécurisé

SSH est activé sur les équipements :

ip ssh version 2

username admin secret ...Cela permet une administration sécurisée du réseau.

Cette rubrique explique le rôle des ACL dans le lab Packet Tracer.

Les ACL permettent de filtrer les flux entre les VLAN, la DMZ, le réseau d’administration et Internet.

Positionnement des ACL

ACL-WAN : appliquée sur l’interface WAN de R1

ACL-LAN-ADMIN : appliquée sur le VLAN 99

ACL-LAN-USER-SERVER : appliquée sur les VLAN 10, 20 et 30Une ACL appliquée en entrée sur une interface filtre les paquets qui arrivent par cette interface.

Schéma logique des zones

INTERNET

|

| HTTP / HTTPS

|

16.0.0.1

+---------+

| R1 |

+---------+

|

Trunk 802.1Q

|

+---------+

| S1 |

+---------+

| | | |

VLAN10 VLAN20 VLAN30 VLAN99

Utilisateurs Utilisateurs DMZ Admin

10.0.0.0/26 10.0.0.64/26 10.0.0.128/26 10.0.0.192/26

| | | |

PC user PC user Serveur web Poste admin

10.0.0.129 10.0.0.194Rôle de l’ACL-WAN

L’ACL-WAN filtre les connexions venant d’Internet.

ip access-list extended ACL-WAN

permit tcp any host 16.0.0.1 eq www

permit tcp any host 16.0.0.1 eq 443

permit tcp any any established

deny ip any anyElle permet uniquement les connexions HTTP et HTTPS vers l’adresse publique du routeur. Ces flux sont ensuite redirigés par NAT/PAT vers le serveur web en DMZ.

16.0.0.1:80 → 10.0.0.129:80

16.0.0.1:443 → 10.0.0.129:443Rôle de l’ACL-LAN-USER-SERVER

Cette ACL est appliquée aux VLAN 10, 20 et 30.

ip access-list extended ACL-LAN-USER-SERVER

permit tcp 10.0.0.0 0.0.0.63 host 10.0.0.129 eq www

permit tcp 10.0.0.64 0.0.0.63 host 10.0.0.129 eq www

permit tcp 10.0.0.128 0.0.0.63 any established

deny ip 10.0.0.0 0.0.0.255 10.0.0.0 0.0.0.255

permit ip 10.0.0.0 0.0.0.63 any

deny ip any anyElle autorise les VLAN 10 et 20 à accéder au serveur web en HTTP.

Elle empêche les communications directes entre VLAN internes.

Elle autorise le VLAN 10 à sortir vers Internet.

Elle bloque le reste.

Comme elle est aussi appliquée au VLAN 30, elle limite les flux initiés par le serveur. Le serveur peut répondre à des connexions déjà établies, mais ne peut pas initier librement des connexions vers les VLAN internes.

Rôle de l’ACL-LAN-ADMIN

Cette ACL est appliquée au VLAN 99.

ip access-list extended ACL-LAN-ADMIN

permit ip 10.0.0.192 0.0.0.63 10.0.0.0 0.0.0.255

deny ip any anyElle autorise le réseau d’administration à accéder aux réseaux internes du lab.

Le VLAN 99 peut donc administrer les équipements et accéder aux VLAN nécessaires.

Tout autre trafic non prévu est bloqué.

Tableau des flux autorisés et bloqués

| Source | Destination | Port / protocole | Action | Explication |

|---|---|---|---|---|

| Internet | 16.0.0.1 | TCP 80 | Autorisé | Publication HTTP du serveur web |

| Internet | 16.0.0.1 | TCP 443 | Autorisé | Publication HTTPS du serveur web |

| Internet | LAN interne | Tous | Bloqué | Protection des VLAN internes |

| VLAN10 | Serveur DMZ 10.0.0.129 | TCP 80 | Autorisé | Accès web utilisateur |

| VLAN20 | Serveur DMZ 10.0.0.129 | TCP 80 | Autorisé | Accès web utilisateur |

| VLAN10 | Internet | IP | Autorisé | Sortie Internet autorisée |

| VLAN20 | Internet | IP | Bloqué | Pas de règle d’autorisation générale |

| VLAN10 | VLAN20 | Tous | Bloqué | Isolation inter-VLAN |

| VLAN10 | VLAN30 hors HTTP | Tous | Bloqué | Accès limité au serveur |

| VLAN20 | VLAN30 hors HTTP | Tous | Bloqué | Accès limité au serveur |

| VLAN30 serveur | LAN interne | Tous | Bloqué | Confinement de la DMZ |

| VLAN30 serveur | Réponses TCP | Established | Autorisé | Réponses aux connexions existantes |

| VLAN99 admin | Réseaux internes | IP | Autorisé | Administration du lab |

| Autres flux | Tous | Tous | Bloqué | Sécurité par défaut |

Schéma des flux

Internet

|

| autorisé : TCP 80 / 443

v

16.0.0.1 sur R1

|

| NAT/PAT

v

Serveur DMZ 10.0.0.129

VLAN10

| autorisé : HTTP vers serveur

| autorisé : sortie Internet

v

Serveur DMZ / Internet

VLAN20

| autorisé : HTTP vers serveur

| bloqué : sortie Internet générale

v

Serveur DMZ

VLAN30 serveur

| autorisé : réponses TCP établies

| bloqué : initiation vers LAN

v

LAN interne

VLAN99 admin

| autorisé : accès aux réseaux internes

v

VLAN10 / VLAN20 / VLAN30 / équipements réseauPoints importants

Les règles ACL sont lues de haut en bas.

La première règle qui correspond au trafic est appliquée.

Si aucune règle ne correspond, le trafic est bloqué par le deny implicite.

Dans ce lab, des deny ip any any sont ajoutés explicitement pour rendre le filtrage plus visible lors des tests.

Commandes de vérification

show access-lists

show ip interface brief

show ip nat translations

show ip nat statisticsPour vérifier où une ACL est appliquée :

show running-config | section interfaceÀ retenir

Ce lab montre une architecture sécurisée simple :

VLAN utilisateurs séparés

Serveur isolé en DMZ

Accès Internet filtré

Administration séparée dans un VLAN dédié

Publication web contrôlée par NAT/PATLes ACL permettent de limiter les communications au strict nécessaire et de réduire les risques de mouvement latéral entre les zones réseau.