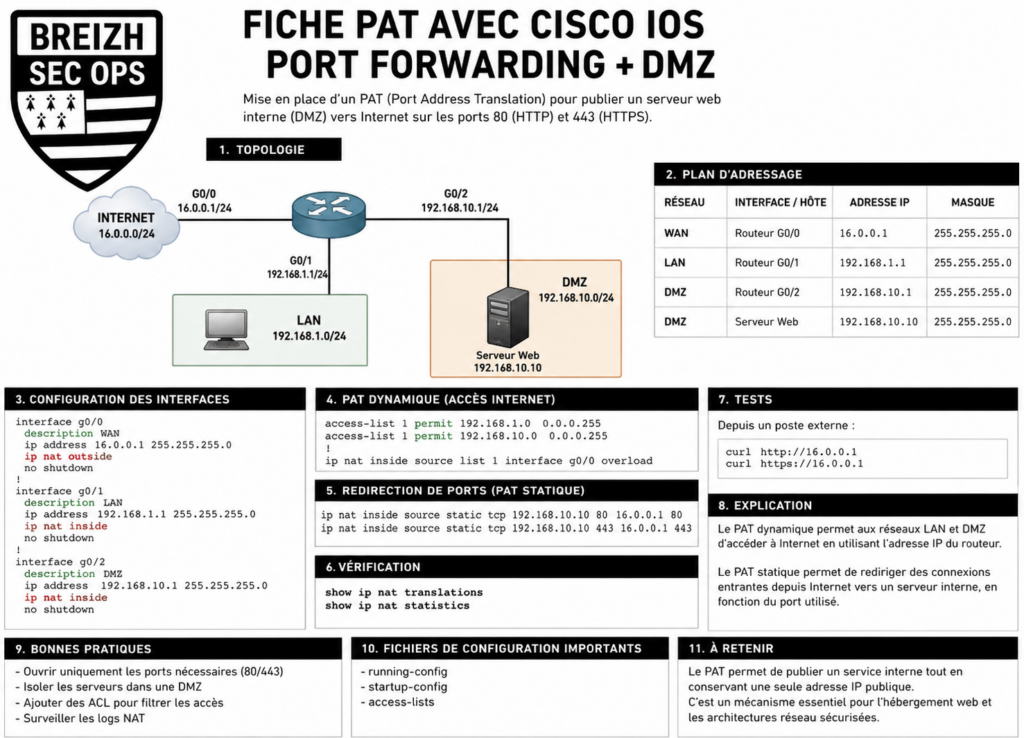

Cette fiche présente la mise en œuvre d’un PAT (Port Address Translation) avec Cisco IOS pour publier un serveur web situé en DMZ vers Internet.

Elle est adaptée aux étudiants en BTS CIEL ou SIO et constitue une base classique en administration réseau.

Topologie

INTERNET (WAN)

|

[Routeur]

| |

LAN DMZ

|

Serveur WebPlan d’adressage

WAN : 16.0.0.1/24

LAN : 192.168.1.0/24

DMZ : 192.168.10.0/24

Serveur Web : 192.168.10.10Configuration

Interfaces

interface g0/0

description WAN

ip address 16.0.0.1 255.255.255.0

ip nat outside

no shutdown

interface g0/1

description LAN

ip address 192.168.1.1 255.255.255.0

ip nat inside

no shutdown

interface g0/2

description DMZ

ip address 192.168.10.1 255.255.255.0

ip nat inside

no shutdownPAT dynamique (accès Internet)

access-list 1 permit 192.168.1.0 0.0.0.255

access-list 1 permit 192.168.10.0 0.0.0.255

ip nat inside source list 1 interface g0/0 overloadRedirection de ports (PAT statique)

ip nat inside source static tcp 192.168.10.10 80 16.0.0.1 80

ip nat inside source static tcp 192.168.10.10 443 16.0.0.1 443Vérification

show ip nat translations

show ip nat statisticsTests

Depuis un poste externe :

curl http://16.0.0.1

curl https://16.0.0.1Explication

Le PAT dynamique permet aux réseaux LAN et DMZ d’accéder à Internet en utilisant l’adresse IP du routeur.

Le PAT statique permet de rediriger des connexions entrantes depuis Internet vers un serveur interne, en fonction du port utilisé.

Bonnes pratiques

- Ouvrir uniquement les ports nécessaires

- Isoler les serveurs dans une DMZ

- Ajouter des ACL pour filtrer les accès et penser aux chemins de retour de la connexion établie TCP.

- Surveiller les traductions NATFichiers de configuration importants

running-config

startup-config

access-listsÀ retenir

Le PAT permet de publier un service interne tout en conservant une seule adresse IP publique.

C’est un mécanisme essentiel pour l’hébergement web et les architectures réseau sécurisées.